נחשף Loapi - טרויאני לאנדרואיד עם אינספור איפיונים ומנגנון הגנה עצמית נגד אנטי וירוס

מאת:

מערכת Telecom News, 20.12.17, 16:40

זוהה קוד זדוני מרתק, עם מודולים מרובים, החל מכרייה של מטבע קריפטוגרפי ועד להתקפות DDoS. הודות לארכיטקטורה המודולרית שלו ניתן להוסיף לו אינספור פונקציות זדוניות נוספות. תוכנה יוצאת דופן ועוצמתית זו נקראת Loapi. איך מתמודדים?

זוהה קוד זדוני מרתק, עם מודולים מרובים, החל מכרייה של מטבע קריפטוגרפי ועד להתקפות DDoS. הודות לארכיטקטורה המודולרית שלו ניתן להוסיף לו אינספור פונקציות זדוניות נוספות. תוכנה יוצאת דופן ועוצמתית זו נקראת Loapi. איך מתמודדים?

בעולם הנייד והמרושת של היום, כולנו רוצים להיכנס לרשת ולהישאר מעודכנים ומחוברים בכל זמן ובכל מקום. אנו שומרים על קשר עם הקרובים לנו דרך רשתות חברתיות, בודקים כל הזמן את החדשות האחרונות, או בודקים סקירות של משתמשים אחרים על מסעדה בה אנו מתכננים לבקר. ואם משהו פוגע ביכולת שלנו להתחבר, אין מתסכל מזה.

דמיינו, שאתם רואים באנר פרסומת המזמין אתכם להוריד אפליקציה מעניינת. מספר ימים לאחר ההתקנה אתם מתחילים לחשוד שמשהו לא בסדר - המכשיר מתחמם, עובד לאט, אבל אתם לא יודעים למה.

רוב הסיכויים, שהמכשיר נפגע ע"י טרויאני לניידים, שמנצל את המכשיר לטובת המפעילים הזדוניים שלו – ביצוע התקפות

DDoS, חיובי

WAP ועוד. אבל כמה יכולות פוגעניות ניתן להטמיע על טרויאני אחד? הרבה, כפי שמסתבר מהחשיפה האחרונה של מעבדת קספרסקי.

חוקרי מעבדת קספרסקי זיהו קוד זדוני מרתק, עם מודולים מרובים – החל מכרייה של מטבע קריפטוגרפי ועד להתקפות

DDoS. הודות לארכיטקטורה המודולרית שלו, ניתן, למעשה, להוסיף לו אינספור פונקציות זדוניות נוספות. תוכנה יוצאת דופן ועוצמתית זו נקראת

Loapi.

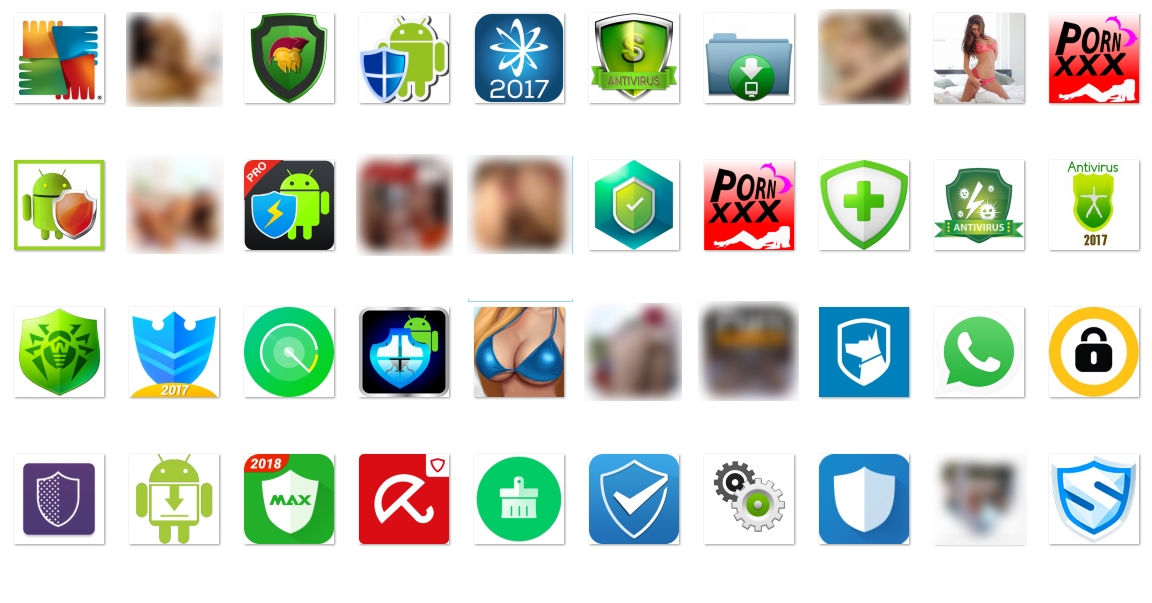

Loapi מופץ באמצעות קמפיינים פרסומיים ברשת, כשהוא מחופש לפתרונות אנטי וירוס או אפליקציות למבוגרים. ברגע שהותקנה,

האפליקציה מבקשת זכויות אדמין למכשיר ואז מייצרת תקשורת חשאית עם שרתי הפיקוד והשליטה כדי להתקין מודולים נוספים.

הארכיטקטורה כוללת את המודולים הבאים:

- מודול Adware - משמש להצגה אגרסיבית של פרסום על מכשיר המשתמש.

- מודול SMS - משמש כדי לבצע פעולות שונות עם הודעות טקסט.

- מודול סורק רשת - משמש כדי לרשום את המשתמש לשירותים בתשלום ללא ידיעתו. מודול ה-SMS יחביא את ההודעות המתקבלות מהמשתמש, יגיב להם כנדרש, ואז יסיר את כל הראיות.

- מודול Proxy -מאפשר לתוקפים להוציא בקשות HTTP בשם המכשיר. פעולות אלu יכולות לבצע מתקפות DDoS.

- מודול כורה Monero - משמש כדי לכרות את המטבע הקריפטוגרפי Monero.

יותר מכך, ברגע שהמכשיר נפגע, לא קל למחוק את האפליקציה ולהחזיר את המכשיר למצב פעילות רגיל –

Loapi מסוגל להגן על עצמו. ברגע שתנסו לקחת את זכויות האדמין של המכשיר, הקוד הזדוני חוסם את מסך המכשיר וסוגר את החלון.

בנוסף,

Loapi יכול לקבל משרתי הפיקוד והשליטה רשימה של אפליקציות המסוכנות לו, בד"כ פתרונות אבטחה המסוגלים להסיר אותו. אם אפליקציה כזו מותקנת או מופעלת, הטרויאני מציג הודעה מזויפת האומרת, שנמצאה תוכנה זדונית, ומציע למשתמש את האפשרות להסיר את האפליקציה. ההודעה תוצג פעם אחר פעם עד שהמשתמש יסכים למחוק.

מעבר להגנה העצמית, שמפעיל

Loapi, מחקר של החברה מצא מאפיין מעניין נוסף: מבחנים, שנעשו על מכשירים ניידים שונים הראו, שהקוד הזדוני יוצר עומס עבודה כה גדול על המכשיר הפגוע, עד שהוא גורם להתחממות המכשיר ואף יכול לפגוע בסוללה.

כותבי הקוד הזדוני בטח לא מעוניינים בכך, מכיוון שהם מעוניינים להרוויח כמה שיותר כסף באמצעות השארת הקוד הזדוני פעיל זמן רב ככל הניתן. אבל בעיות האופטימיזציה של הטרויאני מייצרות בפועל "אפיק תקיפה" פיזי ובלתי צפוי הגורם נזק למכשיר המשתמש.

מכל זאת ברור, שמספיקה הורדה אחת של אפליקציה כדי ליצור בעיות רבות. אבל כיצד ניתן להישאר בטוחים כאשר מודעות פרסומיות נמצאות בכל מקום, ואפליקציות רבות מבטיחות לכם חיים פשוטים יותר? כיצד ניתן להימנע מהאפליקציה האחת הנושאת קוד זדוני?

מומלץ לנקוט באמצעים הבאים:

- נטרלו את היכולת להתקין אפליקציות ממקורות, שאינם חנויות אפליקציות רשמיות.

- שמרו על גרסה מעודכנת של מערכת ההפעלה במכשיר כדי להפחית פגיעויות בתוכנה ולהקטין סיכון להתקפה.

- התקינו פתרון אבטחה מוכח כדי להגן על המכשיר שלך מפני התקפות סייבר.

ניקיטה בוצ'קה, מומחה אבטחה מידע, מעבדת קספרסקי: "

Loapi הוא דוגמה מעניינת בעולם הקוד הזדוני לאנדרואיד, מכיוון שהכותבים שלו הכניסו בתכנון שלו כמעט כל מאפיין אפשרי. הסיבה לכך היא פשוטה. קל בהרבה לפגוע במכשיר פעם אחת ואז להשתמש בו לפעילויות זדוניות שונות, שנועדו להכניס כסף לעבריינים. הקוד הזדוני הזה מביא עימו סיכון בלתי צפוי: גם אם הוא לא יכול לגרום לנזק פיננסי ישיר למשתמש באמצעות גניבת פרטי כרטיס אשראי, הוא יכול פשוט להשמיד את הטלפון. זה לא משהו, שאתה מצפה מטרויאני לאנדרואיד, אפילו מאחד מתוחכם".

מידע נוסף -

כאן.